Compliance

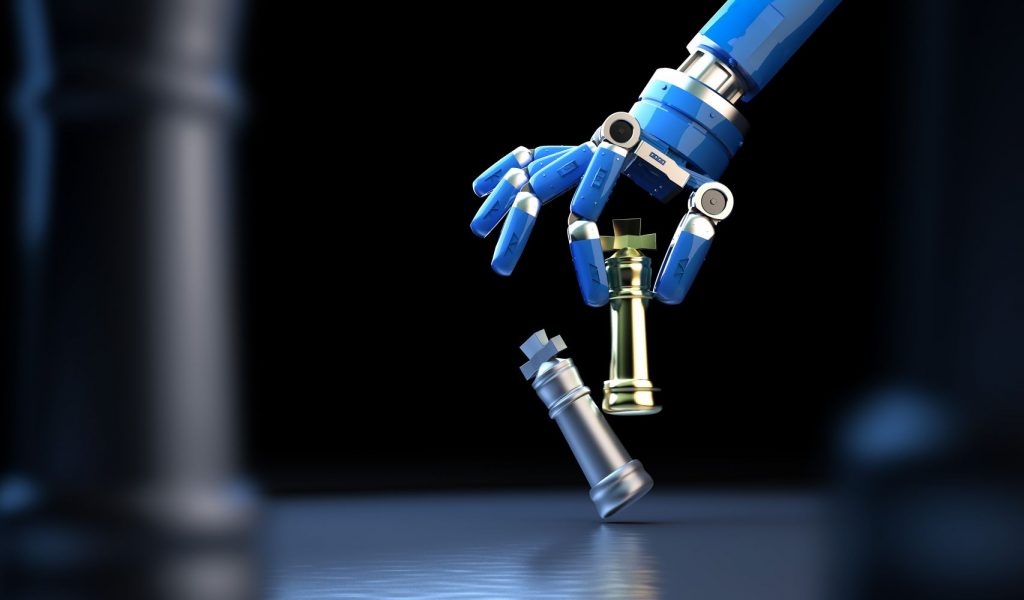

Automation

Mejora la ciberseguridad de los sistemas de distribución eléctrica.

Norma

NERC - CIP

La norma NERC – CIP, es el estándar en ciberseguridad que aplican las empresas eléctricas en EE.UU. y que son la responsables de la producción y gestión de la redes eléctricas, la siglas corresponden a North America Electric Reliability Corporation y CIP, significa Critical Infraestructure Protection. Su objetivo es establecer un conjunto de requisitos específicos para la gestión de la seguridad en las infraestructuras críticas vinculadas a la producción y gestión de la redes eléctricas.

El objetivo de la norma es lograr la mejora de la seguridad de los sistemas de distribución eléctrica, para ello, además del desarrollo y seguimiento del cumplimiento en la implantación de controles, se realizan evaluaciones del riesgo para identificar y tratar vulnerabilidades en los sistemas implicados, con el fin garantizar una prestación segura en los servicios de distribución eléctrica. Para ello es necesario la identificación de los activos críticos en las infraestructuras de producción y distribución eléctrica, sobre los que se establecen mecanismos de control y monitorización que prevengan y alerten sobre eventos relacionados con la seguridad.

Proveemos una solución que automatiza

el cumplimiento regulatorio para las normativas:

- CIP-002: Categorización de Ciber Sistemas SEN.

- CIP-007: Gestión de la Seguridad de Sistemas.

- CIP-008: Reporte de incidentes y Planes de Respuesta.

- CIP-009: Planes de Recuperación para Ciber Sistemas SEN.

- CIP-010: Gestión de Cambio de Configuración y Evaluación de Vulnerabilidades.

El desafío de la gestión de seguridad de información y la operación de TI

La seguridad de información plantea que el objetivo clave es mantener la empresa segura dentro de los SLA definidos, sin embargo se produce una fricción en el equipo de TI, pues desde su mirada, el objetivo principal es mantener los servicios de TI en funcionamiento y disponibles.

Por otra parte, la seguridad de información promueve herramientas independientes de gestión de vulnerabilidades para detectar potenciales brechas de seguridad, pero se genera una falta de integración con la operación de TI, que normalmente cuenta con una arquitectura inconexa, con capacidades de automatización en silos para tecnologías específicas.

Además, la seguridad fomenta e impulsa un gobierno alineado con la seguridad de la información y estándares regulatorios como ISO27001, SOC y PCI, sin embargo, la operación de TI, busca contar con procesos alineados a la cultura de la empresa y el flujo operativo (como por ejemplo ITIL).

Entonces, ¿Cómo alinear ambas visiones?

Una ruta para

Asegurar y Gobernar

La automatización de la ciberseguridad tiene la visión de evaluar, analizar y hacer correcciones continuas del cumplimiento regulatorio en los elementos del servicio, con estándares, políticas de la industria, de mercado, de seguridad y otros componentes. Buscamos promover la automatización del análisis y priorización de respuesta a potenciales vulnerabilidades de seguridad en tu negocio.

Nuestras capacidades permiten la automatización de servidores, redes y endpoints, la implementación de servidores y software end to end, patching multiplataforma, la gestión de cumplimiento regulatorio y contar con reportería centralizada

Descarga nuestro eBook y prepara de forma ágil a tu organización ante vulnerabilidades y brechas de seguridad.

Compliance Automation.