Governance, Risk & Compliance

Establece un marco de gobierno de seguridad basado en marcos normativos y buenas prácticas para alinear las responsabilidades, procesos y lineamientos, gestionando de forma adecuada los riesgos digitales.

Governance,

Risk, &

Compliance

Establece un marco de gobierno de seguridad basado en marcos normativos y buenas prácticas para alinear las responsabilidades, procesos y lineamientos, gestionando de forma adecuada los riesgos digitales.

Risk & Compliance

GOVERNANCE RISK AND COMPLIANCE

El gobierno de seguridad: gestiona

de forma óptima los riesgos

digitales

El gobierno de seguridad: gestiona de forma óptima los riesgos digitales

Mantener un nivel óptimo de ciberseguridad y seguridad de la información es un gran desafío y las consecuencias de no contar con una estrategia adecuada puede tener impactos económicos y de reputación en una organización.

Es relevante establecer un marco de gobierno de seguridad que este basado en normativas y buenas prácticas para alinear las responsabilidades, procesos y lineamientos dentro de una organización y gestionar de forma adecuada los riesgos digitales.

En Axity contamos con servicios de consultoría especializada que se adapta a las necesidades de las organizaciones, aumentando los niveles de seguridad con una metodología enfocada en la priorización por riesgos, optimización de costos y en resultados efectivos por medio de especialistas certificados.

Los servicios de Governance,

Risk & Compliance

permiten

Los servicios de Governance, Risk & Compliance permiten

Identificar los riesgos de seguridad de la información de confidencialidad, integridad y disponibilidad, a partir de escenarios de riesgos, de procesos, activos críticos, propietarios, usuarios activos, vulnerabilidades y amenazas detectadas. Para el análisis de riesgo se toma como base el modelo de la norma ISO 31000 Gestión de riesgos y se complementa con los controles de seguridad de normas y Frameworks como ISO 27001:2013, NIST, COBIT entre otros.

A través de un análisis de brecha podemos identificar el estado de madurez en relación a los controles dictados por normas como PCI, ISO 27001:2013, C2M2, SOMM, entre otros.

Conoce los beneficios de nuestro servicio Governance, Risk & Compliance

- Contar con un plan estratégico de ciberseguridad alineado a las mejores prácticas.

- Obtener los indicadores de los riesgos digitales fuera del perímetro empresarial.

- Minimizar el impacto en las operaciones por incidentes informáticos.

- Involucrar a toda la organización en la cultura de seguridad como cultura empresarial.

- Priorizar los hallazgos y las inversiones.

Implementamos una estrategia

sólida de Cybersecurity

Implementamos una estrategia sólida de Cybersecurity

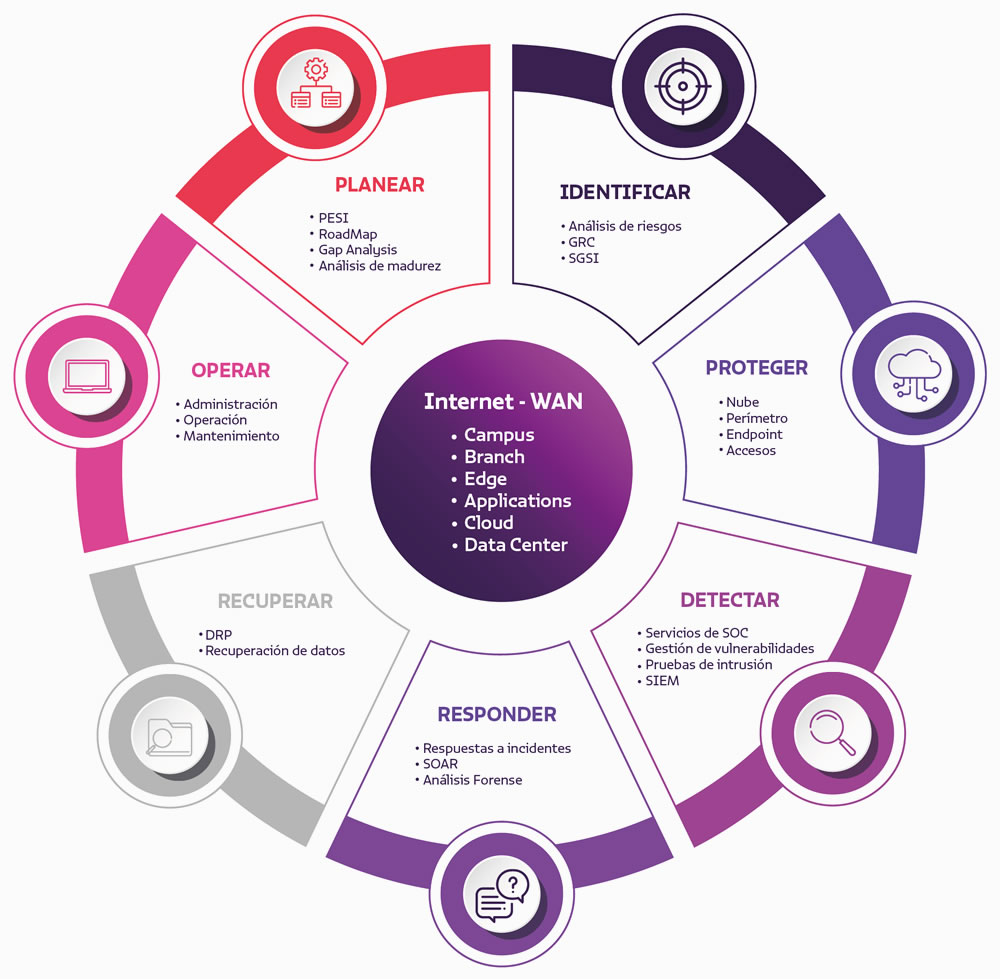

Contamos con una amplia gama de productos y servicios necesarios para implementar una estrategia sólida de Cybersecurity:

- Planear: metas, métricas, acciones, infraestructura y talento.

- Identificar: puntos de riesgo.

- Proteger: tecnología de protección.

- Detectar: tecnología de detección.

- Responder: estrategia de respuesta ante incidentes.

- Recuperar: la operación y la información.

- Operar: todo tu proceso de ciberseguridad.

Socios tecnológicos

Con Governance, Risk &Compliance,

gestiona de forma óptima los

riesgos digitales y adopta una cultura

de ciberseguridad en tu empresa.

Completa el formulario y descarga

el e-book "Cómo implementar una estrategia de ciberseguridad empresarial".

Con Governance, Risk &Compliance, gestiona de forma óptima los riesgos digitales y adopta una cultura de ciberseguridad en tu empresa.

Completa el formulario y descarga

el e-book "Cómo implementar una estrategia de ciberseguridad empresarial".